À l'ère des violations de comptes... Étapes essentielles pour protéger votre identité numérique

Les cyberattaques n'épargnent plus personne

Les attaques électroniques évoluent rapidement, ciblant différentes catégories d'utilisateurs, en particulier ceux occupant des postes sensibles, selon un rapport du Centre de sécurité Internet (CIS). Cependant, cela ne signifie pas que les utilisateurs ordinaires sont à l'abri des tentatives de piratage et de phishing.

La vérification à deux étapes... La première ligne de défense

Activer la vérification en deux étapes est l'un des moyens les plus importants de protection numérique, car cela ajoute une couche de sécurité supplémentaire en plus du mot de passe.

Cette fonctionnalité peut être activée via des applications de génération de codes telles que Google Authenticator et Microsoft Authenticator, qui sont considérées comme plus sûres que les messages texte et les appels téléphoniques.

L'importance des logiciels de protection avancés

Bien que le concept de « virus informatiques » traditionnels ait diminué, des rapports de PC Magazine confirment que les logiciels antivirus ont évolué pour inclure la protection contre :

le phishing

les ransomwares

les chevaux de Troie

les logiciels malveillants avancés

Le rapport indique que les solutions intégrées comme Windows Defender ne fournissent pas une protection complète par rapport à des logiciels externes spécialisés tels que Bitdefender et Norton.

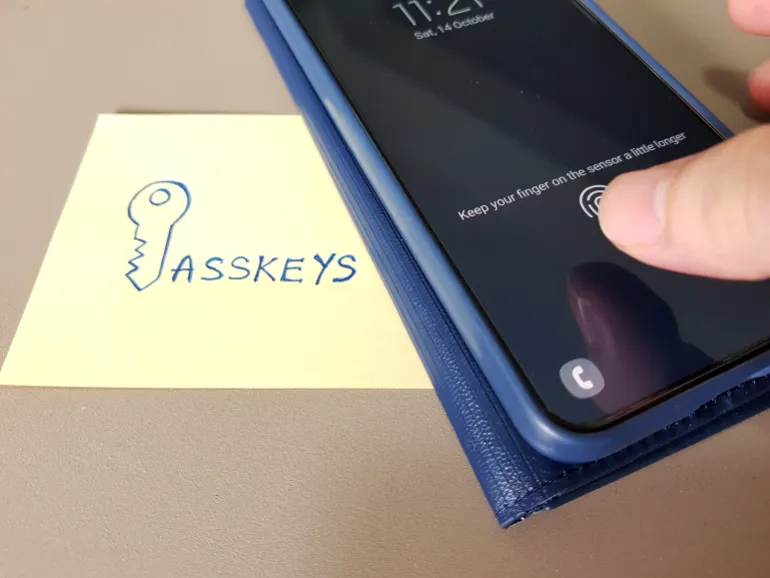

Les clés de passe... Une alternative plus sûre

Les clés de passe (Passkeys) ont émergé comme une solution moderne remplaçant les mots de passe traditionnels, où la connexion repose sur la vérification biométrique, comme l'empreinte digitale ou la reconnaissance faciale, sans avoir besoin de saisir un mot de passe.

Cette technologie fonctionne de manière fluide avec les smartphones et les ordinateurs, réduisant ainsi les risques de piratage liés à la fuite ou à la devinette des mots de passe.

Gestion des mots de passe de manière professionnelle

Malgré l'évolution des clés de passe, de nombreux services continuent de dépendre des mots de passe traditionnels, ce qui rend les applications de gestion des mots de passe professionnelles indispensables.

Ces applications offrent :

un chiffrement de haut niveau

la génération de mots de passe forts

un stockage sécurisé des clés de vérification à deux étapes

Il est également possible de transférer facilement les données entre elles, ou même de créer un serveur privé pour gérer les mots de passe en dehors des services payants.

Une protection numérique incontournable

À une époque où les menaces numériques se multiplient, les experts en cybersécurité soulignent que la combinaison de la vérification à deux étapes, des logiciels de protection, des clés de passe et des applications de gestion des mots de passe est la meilleure façon de préserver l'identité numérique et de sécuriser la présence en ligne.